MTE erklärt: Was ist DDoS und wie können Sie sich schützen?

Wenn Sie mit den Aktivitäten von Hacking-Gruppen wie Anonymous mithalten, haben Sie wahrscheinlich die Wörter "DoS" und "DDoS" aufgetaucht. Wenn Sie sich gefragt haben, was sie sind und wie sie sich auf Sie auswirken, werden wir uns damit beschäftigen und auch ein wenig über die Möglichkeiten sprechen, sich vor einem solchen Angriff zu schützen.

Was sind "DoS" und "DDoS?"

DoS und DDoS sind beides Angriffe, die auf einem bestimmten Computer oder Server ausgeführt werden. Beiden Angriffen ist eines gemeinsam: Sie überfluten den Zielserver mit Verbindungsanfragen und / oder Daten. Das Ziel beider Angriffe ist es, den Server mit so vielen Daten zu überfrachten, dass er einfach keine neuen Verbindungen mehr akzeptiert. Andere Benutzer können die von diesem Netzwerkendpunkt bereitgestellten Dienste nicht verwenden. Mit anderen Worten, wenn es jemandem gelingt, eine Website durch einen DoS- oder DDoS-Angriff anzugreifen, können Sie keine Verbindung zu ihm herstellen.

Der Unterschied zwischen den beiden Begriffen liegt einfach in der Anzahl der angreifenden Computer.

DoS- oder Denial of Service- Angriffe werden von einem einzigen Computer ausgeführt.

DDoS oder " Distributed Denial of Service " -Angriffe werden von mehreren Computern ausgeführt (entweder freiwillig oder unfreiwillig).

Beide Angriffe können gefährlich sein, aber DDoS ist das gefährlichste von allen.

Methoden der Ausführung

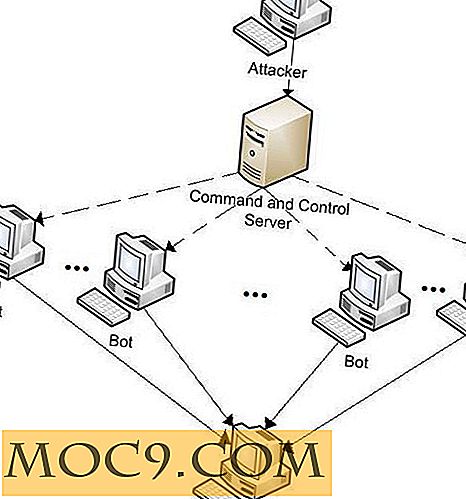

Während eine DoS-Attacke einen einzelnen Computer betrifft, der nur ein DoS-Tool ausführt, ist eine DDoS-Attacke oft viel ausgeklügelter. DDoS-Attacken werden normalerweise von Botnets aus durchgeführt. Ein Botnet ist eine Gruppe von Computern, die gegen ihren Willen aufgerundet wurden, normalerweise wegen eines Virus oder etwas anderem. Sie alle verbinden sich mit einer zentralen "Kommandozentrale". Diese Kommandozentrale kann so einfach sein wie ein privater passwortgeschützter Chatraum. Nachdem alle Computer mit dem Terminal verbunden sind, kann der Hacker einfach allen angeschlossenen Computern befehlen, den Zielrechner zu fluten. Ein typisches Botnet sieht so aus:

Manchmal sind Tausende von Computern beteiligt, die alle die volle Bandbreite ihrer Bandbreite auf einen Server ausschütten. Dies stellt ein extremes Risiko dar.

Wie wirkt sich DDoS auf Sie aus?

Es gibt zwei Möglichkeiten, Opfer eines DDoS-Angriffs zu werden: Ihr Computer kann entweder mit dem Botnet-Virus infiziert sein oder Sie können das Ziel eines DDoS-Angriffs sein. Beide können Sie für eine sehr lange Zeit offline ziehen! Ich hatte eine DDoS-Attacke, die meine Server mit einer Datenmenge von mehr als 8 Gbit / Sekunde für eine ganze Woche überschwemmte. Das unterbricht wirklich viele Dinge, und die infizierten Computer wussten nicht einmal, dass sie mich angreifen.

So schützen Sie sich vor DDoS

Obwohl ein Unternehmensnetzwerk eher auf der Empfängerseite eines dieser bösen Jungs ist, ist es gut, jederzeit geschützt zu sein. Ich werde Ihnen eine harte Wahrheit sagen: Es gibt wenig, was Sie tun können, um zu verhindern, dass ein DDoS-Angriff Ihre Bandbreite in Stücke reißt. Eine Firewall wird nur so viel tun. Eine gute Möglichkeit, sich gegen DDoS zu wehren, ist der Kauf eines anständigen Switches oder Routers mit Paketfilterungstechnologie auf Netzwerkebene.

Aber selbst diese Methode ist ineffektiv. Wenn Sie sich wirklich schützen wollen, sollten Sie besser eine dynamische IP haben. Auf diese Weise können Sie Ihre IP-Adresse jederzeit ändern, wenn Sie die Verbindung zum Internet trennen und erneut eine Verbindung herstellen. Sie können dies tun, indem Sie den Router ausstecken und wieder einstecken. Wenn Sie eine statische IP-Adresse haben, können Sie nichts tun, außer den Angriff abzuwarten oder Ihren Internetdienstanbieter (ISP) anzurufen und ihn zu bitten, Ihre IP-Adresse zu ändern. Diese Strategie wird Ihnen erlauben, endlich etwas Luft zum Atmen zu haben.

Das ist jedoch nicht alles, was du tun solltest. Das Ändern Ihrer IP ist nur ein Schritt von vielen (und wahrscheinlich der letzte Schritt, dem Sie im gesamten strategischen Prozess folgen sollten). Schließen Sie alle Programme, die Sie im Internet verwenden (Outlook, Instant Messaging, Dienstprogramme zum Synchronisieren usw.), und öffnen Sie dann Ihren Browser, um das Internet zu durchsuchen. Mach das für ein paar Tage. Danach kannst du deinen Kopf aus dem Wasser heben, um zu sehen, ob alles in Sicherheit ist. Dadurch sind Sie unter dem Radar. Eine Anwendung wie AdvTor zusammen mit Ihren Internet-Dienstprogrammen kann einen Hacker, der versucht, Sie mit einem DDoS anzugreifen, wirklich verwirren. Es verbirgt Ihre IP und erlaubt Ihnen, alle Operationen sicher fortzusetzen, während Sie den Angriff abwarten.

In der Tat ist eine der besten Möglichkeiten, um zu verhindern, dass ein DDoS Sie jemals beeinträchtigt, die Verwendung eines Proxy oder der zuvor erwähnten Anwendung. Wenn du deine IP versteckst, gibst du dir mehr Power.

Was, wenn Sie mit einem DDoS-Virus infiziert sind?

Zunächst einmal sind Software-Firewalls sehr effektiv, um das Eindringen eines Virus in Ihr Netzwerk zu verhindern. Sie sind nur dann unwirksam, wenn Sie versehentlich einen Virus zur Anwendungsausnahmedatenbank der Firewall hinzufügen. Überprüfen Sie, welche Programme als Ausnahmen aufgeführt sind. Wenn einige von ihnen verdächtig erscheinen, suchen Sie schnell im Internet nach, ob Sie sich Sorgen machen sollten.

Im Allgemeinen hilft Ihnen eine gesunde und starke Antivirus-Anwendung auf Ihrem Computer zu verhindern, dass solche Dinge passieren. Es gibt Ausnahmen (z. B. neu erstellte "0-Tage" -Viren). In diesem Fall sollten Sie zu Ihrer Firewall zurückkehren. Konfigurieren Sie es, um Ihre Internetverbindung für absolut alles zu deaktivieren, außer für Anwendungen, die Sie zulassen. Besser noch, löschen Sie die Ausnahmeliste vollständig. Wenn ein Programm nach dem Internet fragt, wird eine Benachrichtigung angezeigt, in der Sie aufgefordert werden, die Verwendung zu bestätigen.

Wenn Sie nicht sicher sind, dass Sie den Virus auf diese Weise abfangen können, verwenden Sie eine Netzwerküberwachungsanwendung wie Netmon von Microsoft.

Das Bild oben zeigt, wie netmon nach einigen Sekunden für ein neues Capture aussieht. Es zeigt mir genau, welche Programme meine Internetverbindung auf der linken Seite verwenden. Anhand dieser Transparenz können Sie feststellen, ob ein Programm Ihre Internetverbindung ohne Ihre Zustimmung verwendet.

Fazit

Auch wenn Sie wahrscheinlich kein DDoS-Angriffsziel sind, ist es besser, wenn Sie mit dem nötigen Wissen bewaffnet sind, um einen DDoS-Angriff zu bekämpfen. Wenn Sie Fragen haben, hinterlassen Sie bitte einen Kommentar, und Sie erhalten schnell eine Antwort auf Sie!

![Konvertieren von Img-Dateien in Odin-Flash-Dateien [Android]](http://moc9.com/img/imgtoodin-1.jpg)