MTE erklärt: Was ist Onion Routing (OR / TOR) und wie Sie Ihre Privatsphäre zurück erhalten können

Wenn das Wort "Privatsphäre" in den Sinn kommt, denken Sie wahrscheinlich daran, das Internet über einen Proxy zu durchsuchen. Aber Sie wissen, wie langsam freie Proxies sind. Und wusstest du, dass sie dich nicht so beschützen, wie du vielleicht denkst? Stimmt! Proxys protokollieren häufig den Datenverkehr, der sie durchläuft. Selbst wenn sie keine Protokolle führen, ist der Verkehr leicht zu erkennen.

Natürlich gibt es eine andere Lösung: Verwenden Sie Onion Routing (OR). Heute werde ich erklären, was Onion-Routing ist, wie es Ihnen nützen kann, und Sie sogar zu einem speziellen Tool leiten, das Sie mit nur wenigen Mausklicks mit dem TOR-Netzwerk verbinden kann.

Was ist ODER?

Onion-Routing ist, wie der Name schon sagt, eine Methode der anonymen Kommunikation über das Internet, die eine Kette von "Knoten" beinhaltet, die Ihre Nachrichten weiterleiten und schließlich an einem Endpunkt ankommen. Wenn Sie also eine Verbindung zu einem Knoten herstellen, wird alles, was Sie senden, auf Ihrem Computer verschlüsselt und am "Ausgangsknoten" entschlüsselt. Der Ausgangsknoten ist der letzte Knoten, den Ihre Nachricht erreicht, bevor sie direkt an ihr Ziel gesendet wird. Dies unterscheidet Onion Routing von einem normalen Proxy, da es sehr schwierig ist, Nachrichten mit so vielen verschiedenen beteiligten Computern zu verfolgen. Hinzu kommt, dass kein einzelner Knoten Ihre Nachricht mit Ausnahme des Exit-Knotens entschlüsseln kann.

Hinweis: Tor ist eine bekannte Software-Implementierung von OR. Es verwendet Onion-Routing, aber einige Leute verwenden das Wort, um diese Methode des anonymen Browsing zu beschreiben. Zusammenfassend ist Tor kein OR, aber es benutzt es. Wenn Sie jedoch hören, dass jemand über "Tor" spricht, beziehen sich diese oft auf die Verwendung von Zwiebelrouting.

Ein einfaches ODER Szenario

Untersuchen wir einen Datentransfer von Ihrem Computer zum Exit-Knoten. Es sollte ungefähr so aussehen:

- Ihr Computer verschlüsselt die Nachricht über den OR-Client.

- Ihr Computer sendet die verschlüsselte Nachricht an einen Knoten namens N1.

- N1 ist mit N2 verbunden. N1 fügt seine eigene Verschlüsselungsschicht hinzu und sendet die Nachricht an N2.

- N2 ist mit N3 verbunden. Es fügt eine weitere Verschlüsselungsschicht hinzu und sendet die Nachricht. Dies geht so lange, bis die Nachricht den Ausgangsknoten erreicht (EN).

- EN entschlüsselt die Nachricht und gibt sie an das Ziel weiter. Das Ziel denkt, dass die Nachricht von EN stammt, nicht von einem der anderen Knoten und nicht von Ihrem Computer.

- Das Ziel sendet eine Antwort an EN. EN verschlüsselt die Nachricht und leitet sie an die Knotenkette weiter, so dass sie schließlich zur Entschlüsselung an Ihrem Computer ankommt.

- Ihr Computer entschlüsselt die Nachricht und zeigt sie an. Die Kommunikation erfolgt immer vom Ziel nach EN, aber außer N1 weiß niemand, dass Sie existieren.

Im Rückpfad wird jede Verschlüsselungsschicht von jedem folgenden Knoten "abgezogen":

Wenn Sie dies analysieren, können Sie sehen, wie sicher Ihre Sicherheit ist, wenn Sie dieses Netzwerk verwenden. In einem Proxy-Szenario denkt das Ziel, dass es mit dem Proxy kommuniziert und sich nicht Ihrer Existenz bewusst ist, aber der Proxy ist. In diesem Szenario ist es sehr schwierig, Ihre Existenz zu verfolgen. Der Ausgangsknoten ist die einzige Quelle, mit der der Zielserver kommuniziert. Hinzu kommt, dass jeder Knoten seine eigene Verschlüsselungsschicht hinzufügt, daher der Begriff "Zwiebel" -Routing. Sie können eine klare Darstellung unten sehen.

Unser Test von OR gegen freie SOCKS5 Proxies

Während Menschen spekulieren, dass OR aufgrund der längeren Pfade, die Pakete zu nehmen haben, langsamer ist, scheint es, dass OR wesentlich schneller ist als die meisten frei verfügbaren SOCKS5-Proxies. Die Mehrheit der Proxies arbeitet mit weniger als 1 Megabit pro Sekunde. Vergleichen Sie das mit den 5 bis 6 Megabit pro Sekunde, die OR normalerweise liefert.

Die schnellsten Wege kommen meist aus den Regionen in äußerster Randlage, aber das ist nicht unbedingt eine Regel. Zum Beispiel konnte ich mit einem Endpunkt aus den USA in einem Computer in Rumänien mit 2 Megabit pro Sekunde herunterladen. Sie werden einen Sprung in Geschwindigkeit und Zuverlässigkeit feststellen, wenn Sie OR-Knoten verwenden. Ich kann jedoch keine Gewähr für die Zuverlässigkeit eines kommerziellen Proxy übernehmen. Wir vergleichen OR nur mit freien Proxys, die normalerweise viele Verbindungen gleichzeitig hosten.

Richtige Verwendung für OR

Sie können grundsätzlich alles mit OR machen, was Sie mit einem Proxy tun können. Sie können Ihren E-Mail-Client, Ihren Browser, Ihr P2P-Programm und andere Anwendungen mit Ihrem konfigurierten OR-Proxy verwenden. Die Verwendungen sind endlos und OR kann tatsächlich konfiguriert werden, um mit einer beliebigen Anzahl von Protokollen zu arbeiten. Alles, was Sie privat im Internet kommunizieren müssen, kann mit dem richtigen OR-Client erfolgen.

ODER Kunden

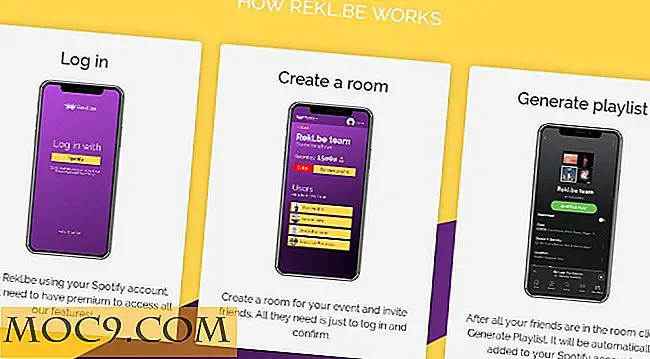

In Windows ist vielleicht der mächtigste Client, den Sie verwenden können, AdvOR (auch "AdvTOR" genannt).

Sein Name ist kurz für Advanced Onion Router. Diese Software ermöglicht nicht nur die einwandfreie Verbindung mit dem OR-Netzwerk durch einen schnellen Mausklick, sondern funktioniert auch sehr gut, so dass Sie nicht viel konfigurieren müssen. Sie können das Programm einfach öffnen und "127.0.0.1:9050" als Proxy für jede Anwendung konfigurieren, die Sie verwenden möchten. Darüber hinaus hat AdvOR die Möglichkeit, Anwendungen anzuhängen, die nicht die Möglichkeit bieten, einen Proxy zu konfigurieren. Hochstabil und sehr robust, AdvOR hat alles, was Sie brauchen, um im Internet privat zu surfen, ohne sich jemals zu exponieren.

Für Linux gibt es viele Softwares. Sie können unseren Leitfaden zu MTE über die Installation und Verwendung von TOR in Linux lesen.

Lass uns von dir hören!

Wenn Sie einen großartigen OR-Kunden haben, von dem Sie denken, dass andere hier wirklich davon profitieren könnten, hinterlassen Sie bitte einen Kommentar. Zögern Sie nicht zu kommentieren, wenn Sie Fragen zu AdvOR haben. Wir werden es in späteren Artikeln mehr besprechen.