So schützen Sie Ihr Android Phone vor Stagefright Exploit

Wenn Stagefright wie ein gruseliger Name klingt, ist das so, weil es ist. Stagefright könnte der größte Exploit sein, der bisher in Android entdeckt wurde. Es erstreckt sich zurück auf Android 2.2 Froyo, betrifft eine große Mehrheit von Android-Handys (etwa 900 Millionen) und funktioniert über MMS. Der Empfänger muss in diesem Fall nichts tun. Wenn sie Hangouts oder die standardmäßige Messaging-App verwenden, lädt die App automatisch die MMS herunter und verarbeitet sie zur Wiedergabe. Und das ist alles, was der Exploit braucht, um Ihr Telefon zu infiltrieren.

Stagefright ist eine Kernbibliothek in Android zum Abspielen von Multimediadateien wie MP4-Videos. Der Grund, warum Stagefright so beängstigend ist, liegt darin, dass es den Vorgang des Sendens von bösartigem Code an ein Android-Telefon wirklich einfach macht. Dieser bösartige Code kann alles sein, was der Hacker will. Hier ist ein Video, wie der Exploit funktioniert.

So überprüfen Sie die Sicherheitsanfälligkeit Ihres Geräts

Google hat den Fehler in der neuesten Android-Version bereits behoben (wenn Sie also die Flaggschiffe von Samsung und Moto verwenden, sollten Sie in Ordnung sein), aber das Problem ist, dass nicht immer alle die neueste Android-Version verwenden. Sie müssen sich auf den Hersteller verlassen, um ein Update zu pushen.

Das Unternehmen, das den Fehler enthüllte, Zimperium, hat auch eine einfache App, den Stagefright Detector, veröffentlicht, um zu testen, ob das Telefon anfälliger ist. Einfach die App herunterladen und den Test starten. In ein paar Sekunden haben Sie Ihre Antwort.

Wenn Sie verwundbar sind, achten Sie so schnell wie möglich auf die neuesten Updates und Upgrades.

Versuchen Sie auch die folgenden Lösungen.

Wie man sich vor Lampenfieber schützt

Leider, weil Stagefright so tief in Android OS eingebettet ist, gibt es kein Tool, um die Funktion einfach zu deaktivieren. Stattdessen müssen wir Problemumgehungen verwenden.

Wir wissen, dass der Exploit nur aktiviert wird, wenn die MMS automatisch auf Ihr Gerät heruntergeladen wird. Lassen Sie uns diese Funktion deaktivieren.

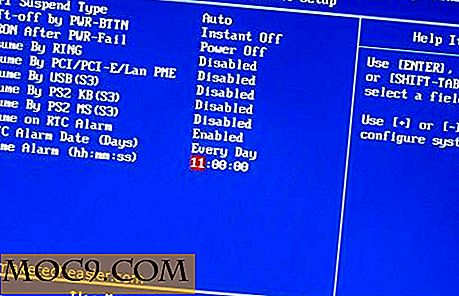

Hangouts: Wenn Sie Hangouts für SMS verwenden, tippen Sie auf das Menü "Hamburger", wählen Sie "Einstellungen -> SMS" und deaktivieren Sie die Option "MMS automatisch abrufen".

Messenger von Google: Wenn Sie die Messenger-App von Google verwenden, tippen Sie auf die Schaltfläche mit den drei Punkten und wählen Sie "Einstellungen". Gehen Sie zu "Erweitert" und deaktivieren Sie die Option "Automatisch abrufen".

Messaging: Wenn Sie eine ältere Android-Version verwenden, wird die Messaging-App wahrscheinlich installiert. Tippen Sie auf die Schaltfläche "Menü", dann auf "Einstellungen", finden Sie den Abschnitt "Multimedia (MMS) Nachrichten" und deaktivieren Sie "Automatisch abrufen".

Unabhängig davon, welche SMS-App Sie verwenden, sollte diese Option irgendwo in den Einstellungen enthalten sein. Suche danach und deaktiviere es.

Wenn Sie wirklich paranoid sind, können Sie nur Textnachrichten von unbekannten Kontakten deaktivieren, wenn Ihre SMS-App diese Funktion unterstützt.

Jetzt lädt die App MMS nicht mehr automatisch herunter.

Wenn Sie in einem Gebiet leben, in dem MMS-Nachrichten immer noch vorherrschen, öffnen Sie einfach nicht die MMS-Nachrichten von Personen, die Sie nicht kennen.

Das ist deine beste Verteidigung im Moment - das ist bis du das gepatchte Update bekommst. Wenn Sie die Angelegenheit selbst in die Hand nehmen möchten, können Sie Ihr Telefon rooten und CyanogenMod (oder andere CM-basierte ROMs) installieren, um sicherzustellen, dass Sie umgehend Sicherheitsupdates erhalten. CM hat den Fehler bereits in der nächtlichen Version behoben und sollte bald in der stabilen Version erscheinen.

Die Android-Sicherheitsdebatte

Der Stagefright-Bug hat die Android-Sicherheitsdebatte erneut ausgelöst. Denkst du Android ist weniger sicher als iOS? Oder ist es nur der Preis, den Sie für ein kostenloses und Open-Source-Kernbetriebssystem zahlen, das auf mehr als einer Milliarde verschiedener Geräte läuft? Teilen Sie Ihre Ansichten in den Kommentaren unten.